Gambar 1 - Kemungkinan Kerentanan

Gambar 1 - Kemungkinan Kerentanan

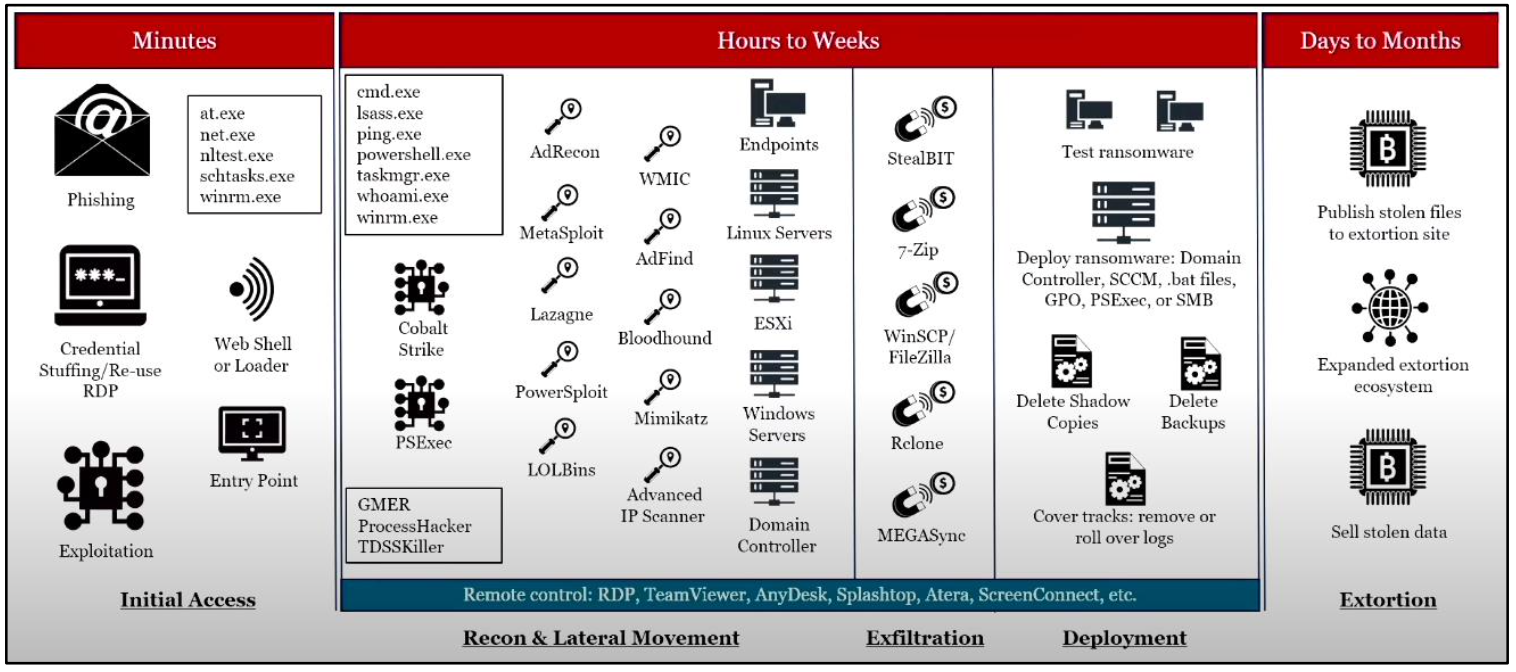

Gambar 2 - Ransomware Operator Tooling

Gambar 3 - Common Attack Vector

Gambar 4 - Ransomware Notes & Extortion Deadlines

Gambar 5 - Fase Serangan Ransomware

Gambar 6. NIST Cybersecurity Framework

Fariz Atsari Samanha, S.Kom, CHFI, Senior Auditor at Bank Mandiri

Achmad Faiz Siraj, S.T, CHFI, Auditor at Bank Mandiri

Ahmad Fauzi, S.T, CHFI, Auditor at Bank Mandiri