Gambar 1 - Contoh implementasi sederhana append atribut pada file di Linux.

Gambar 1 - Contoh implementasi sederhana append atribut pada file di Linux.

Gambar 2 - Notifikasi Telegram untuk aktivitas CREATION and DELETION dalam folder atau file yang dimonitoring

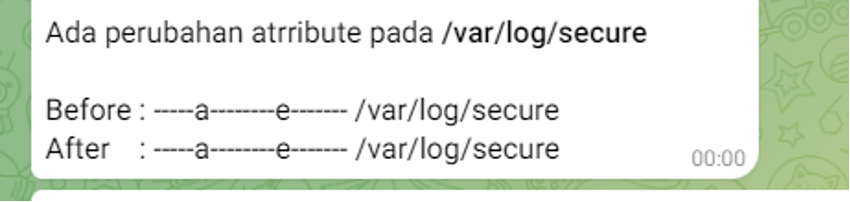

Gambar 3 - Notifikasi Telegram untuk Perubahan Atribut yang terjadi pada file atau folder yang dimonitor.